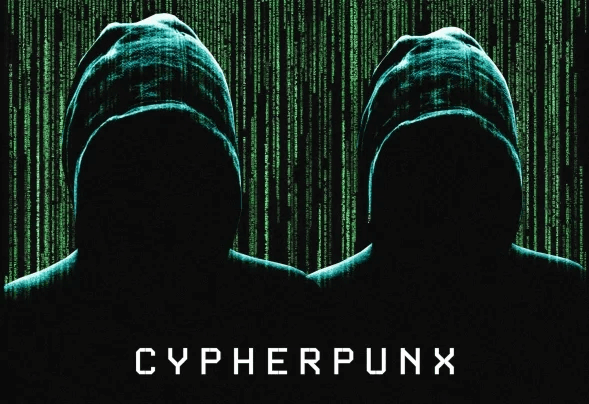

Algunas cuestiones disputadas sobre el anarcocapitalismo (LII): los ‘cypherpunks’

Acceda a la totalidad de los artículos aquí

Si en algún ámbito las ideas libertarias han tenido éxito y han sido capaces de desarrollar propuestas para solventar problemas, tanto los asociadas a la intromisión de los Estados en la vida cotidiana como en los que se refieren a la búsqueda de soluciones para vivir en paz usando mecanismos de interacción voluntarios, ha sido sin duda en el mundo de la informática e internet. Mi querido colega en estas páginas, el señor Polavieja, ha tenido la deferencia de indicármelo y recordar la pertinencia de un breve análisis de sus contribuciones al desarrollo del corpus teórico de los libertarios, que han sido muchas tanto en el ámbito de la teoría como en el de la praxis.

El primero de ellos ha sido el de haber garantizado un mínimo de privacidad en el uso de internet. Como bien nos cuenta Steven Levy en su libro Crypto, en los años 90 se produjo una fiera disputa entre los partidarios del anonimato en la red y los partidarios de la apertura de la misma al escrutinio del Gobierno. En el primer lado estaban varios de los primeros cypherpunks y en el segundo prominentes políticos del partido demócrata, entonces en el Gobierno, entre los que destacaron por su interés el entonces vicepresidente Al Gore y el presidente de la comisión reguladora de estas actividades en el Senado, la entonces joven promesa de la política Joseph Biden, quien ya apuntaba maneras de defensor de las prerrogativas estatales, maneras que todo parece indicar que no ha perdido con los años. Frente a las pretensiones de regular y supervisar el entonces incipiente internet varios libertarios, vinculados a la industria de la programación informática y residentes en la costa oeste de los Estados Unidos, decidieron plantar cara a la intromisión del Gobierno usando el arma que mejor sabían usar, su capacidad de programar y escribir códigos informáticos. De aquellos tiempos datan manifiestos a favor de la criptoanarquía, como el celebre escrito de uno de ellos, Tim May, reivindicándola.

El encriptamiento es una vieja arma usada para esconder información de observadores no deseados. Desde escribir de forma cifrada con claves que pueden ser de gran sofisticación (como el famoso código Enigma usado por los nazis y roto por Allan Turing) al uso de tintas simpáticas y otras formas de ocultación de la información usadas desde siempre tanto por los poderes políticos en sus guerras como por sus opositores. Las formas modernas de encriptación han evolucionad y ahora hacen uso de algoritmos o de códigos informáticos, de tal forma que es imposible, o cuando menos muy difícil, acceder a los contenidos protegidos. Los primeros cypherpunks (denominados así por su uso de herramientas criptográficas y que no deben ser confundidos con sus parientes los fans de la ciencia ficción conocidos como cyberpunks) hicieron uso de sofisticadas técnicas de encriptación para evitar, por la vía de los hechos, que los Gobiernos pudiesen adueñarse de la información almacenada en las redes. Desde entonces se ha producido una lucha contante entre los agentes del Estado y los informáticos libertarios por el control de la privacidad en la red. De esta lucha se han derivado numerosas aplicaciones prácticas demostrando que estas ideas más allá de su relevancia política si pueden tener trascendencia en el ámbito social.

La primera de ellas es la posibilidad de establecer espacios privados en internet, no sujetos a la supervisión del Estado o de personas no deseadas. Digo la posibilidad porque también es posible que este aspecto pueda ser subvertido. El encriptamiento permitió el uso de correos electrónicos o transferencias monetarias libres de control. También facilitó la aparición de comunidades privadas en las que poder dialogar y cambiar opiniones más allá de la censura. El problema potencial es que para conseguir eso se ha descansado en muchas ocasiones en plataformas o redes que sí pueden acceder a nuestros registros y facilitárselo a su vez a los poderes estatales. La profesora Zuboff en su último libro La era del capitalismo de la vigilancia ha incidido mucho en este aspecto. Nuestros supuestos aliados en la lucha por la libertad pueden fácilmente transformarse en sus peores enemigos, no sólo porque almacenen nuestros datos (accedimos a la hora de suscribir el programa a facilitárselos) sino porque puedan dárselos a quien queríamos evitar. Sabemos que Cortana lee y escanea nuestros mails pero también sabemos que en caso de necesidad podría censurarlos o delatarnos incluso a un Gobierno que no necesariamente tiene por qué ser garante de la privacidad. De hecho se podría afirmar que desde la aparición de internet se ha dado un proceso continuado de confrontación y consiguiente coevolución en el que el Estado y los desarrolladores de internet han competido y compiten por adelantar al otro en sus pretensiones, bien de controlar la privacidad bien de sustraerse a tal control.

Fruto de esta dialéctica es la aparición de fenómenos como el bitcoin o el desarrollo de la arquitectura que lo sustenta, el blockchain. Sobre este tema ya se ha escrito bastante y no soy yo el más indicado para exponer la compleja estructura que subyace bajo estos desarrollos, pero si cabría indicar que forman parte de una mentalidad antiestatista. Sus creadores y desarrolladores, Satoshi Nakamoto (sea quien sea) o Vitalik Buterin entre otros no sólo profesan ideas libertarias sino que las llevan a la práctica y, es más, intuyen perfectamente que atacar el monopolio estatal de la moneda y el crédito y su capacidad de recaudación fiscal es una de las formas más efectivas que existen de debilitar el poder gubernamental. No sólo se le quita de gravar con inflación a la sociedad sino que se le elimina de un plumazo el aura de omnipotencia que tienen. Medidas usadas para exhibir poder y apoyar a los grupos de interés amigos, como la inyección de 750.000 millones de la Comisión Europea para aliviar la crisis, ya no serían posibles. Si Lenin decía que para acabar con el capitalismo había que atacar la moneda (y tenía razón), los cypherpunks llevan a cabo una estrategia semejante. La paralela, y en este ámbito también se están dando desarrollos, sería acabar con la capacidad estatal de conformar los sistemas ideológicos y de creencias a través de la erosión de su monopolio de la educación primaria y secundaria y de su capacidad, parcial pero en aumento, de control y regulación de los medios de comunicación de masas. Otro aspecto a destacar del bitcoin es la teoría monetaria que subyace a su arquitectura. Toda moneda digital debe contar con algún tipo de teoría económica detrás que dirija su forma de operar. Podrían perfectamente diseñarse monedas digitales con base keynesiana o monetarista, con algún tipo de órgano centralizado que emitiese nueva moneda bien de forma discrecional o bien que siguiese algún tipo de regla expansiva del tipo del 3% friedmanita. Pero es de destacar que la teoría subyacente al bitcoin, inspirada en el patrón oro clásico, si no es austríaca se le parece mucho. La oferta monetaria está limitada a una cantidad concreta, veintiun millones, y minarlos, al igual que el oro, cuesta cada vez más trabajo. Esto es, no es una moneda que pueda ser expandida a voluntad por algún tipo de voluntad central.

El bitcoin y la arquitectura blockchain pueden ser armas eficaces para reducir el tamaño del Estado, al sustituir algunas de sus funciones, pero el programa político de los cypherpunks no termina aquí, pues entre sus proyectos está el de revivir adaptado a los tiempos de la vieja y protolibertaria doctrina medieval del tiranicidio En sus inicios diseñaron un ficticio “mercado de asesinatos” en el que jugaban a poner precio a la eliminación de los tiranos de la época, con la esperanza de que alguien aceptase la recompensa y se decidiese a acabar con alguno de ellos. Pero el éxito mayor en este ámbito de los cypherpunks no fue este mercado sino la gigantesca filtración de información confidencial vertida en el portal WikiLeaks por Julian Assange (véase la discusión en el libro Los cypherpunks de este último). Consistió en desvelar y publicar miles de cables confidenciales de servicios de inteligencia, gobernantes y diplomáticos en los que se probaba la poca santidad de las medidas que llevan a cabo muchos de los respetables Gobiernos democráticos de nuestra era. Explican cómo se espían los unos a los otros y cómo construyen argumentarios para justificar guerras e intervenciones militares en todas las partes del mundo. También relatan cómo derrocan a los Gobiernos que no les gustan, sean estos o no democráticos, y cómo realizan operaciones de falsa bandera o atentan de forma encubierta contra sus rivales. Pocos fueron los Estados que se libraron de la exhibición de sus miserias más íntimas, pero no dicen nada que no fuese sabido de antes, y su problema es que no lo saben conectar con una teoría general del Estado, que explique que estas desviaciones éticas forman parte de un sistema que las hace poco menos que inevitables. Si no se explica así poco se puede avanzar en a comprensión del fenómeno, que será siempre zanjado con el argumento de la manzana podrida o de las necesidades de defenderse de amenazas potenciales que pudiesen afectar a la seguridad o integridad de nuestros respectivos países, pero con métodos que no pueden ser confesados al gran público. Aquí los cypherpunks aciertan sólo en parte, pues las poblaciones intuyen que no toda la acción de un Gobierno es inmaculada e incluso pueden llegar a justificarlas. Poco pueden deslegitimar esas filtraciones si no se asocian con una conducta general de los Estados, más que con casos particulares.

Por último, otra de las grandes invenciones de nuestro grupo es la de crear nuevas formas de derecho. La pretensión de escribir códigos informáticos que suplanten a las leyes está desde el principio en la obra de Nick Szabo y otros desarrolladores, como antes apuntamos. Su concreción es la formulación de contratos autoejecutables de cumplirse las condiciones pactadas. Si bien algunos juristas han enfatizado su excesiva rigidez a la hora de la ejecución, que no parece admitir matices, son sin duda una idea con un potencial enorme. Muchos contratos, comerciales o civiles, precisan de un aparato organizativo muy sofisticado para hacerlos cumplir en caso de incumplimiento. Abogados, jueces, procuradores, agentes judiciales y, sobre todo, la propia autoridad monopolística del Estado pasarían a un segundo plano de poder desarrollarse de forma fiable con esta tecnología. Bastaría con dar una definición clara de lo que significa un incumplimiento y este se ejecutaría automáticamente a través de arquitecturas como blockchain, que servirían de validadores del incumplimiento. Es el caso del mítico ejemplo del coche inmediatamente bloqueado por mecanismos digitales en caso de impago. En efecto, el código sería implacable en este caso pero lo que no tienen por qué ser rígidas son las condiciones de impago. La máquina podría bloquear, por ejemplo, al cabo de dos o tres impagos o de cualquier otra condición que se establezca. Y desde luego para situaciones en las que no exista un único orden jurídico involucrado, como es el caso del comercio internacional, será sin duda una herramienta de excepcional importancia. Y no se puede descartar incluso su uso futuro en el ámbito del derecho penal en la ejecución de determinadas penas como las de alejamiento.

Lo que nos muestran los cypherpunks es que se pueden llevar a cabo acciones prácticas para reducir de forma efectiva el poder de los Estados modernos sin necesidad de hacer uso de la lucha política y sin la necesidad de violar los derechos de nadie para hacerlos efectivos.

- 8 de mayo, 2025

- 23 de julio, 2015

- 7 de mayo, 2025

- 6 de mayo, 2025

Artículo de blog relacionados

- 26 de enero, 2012

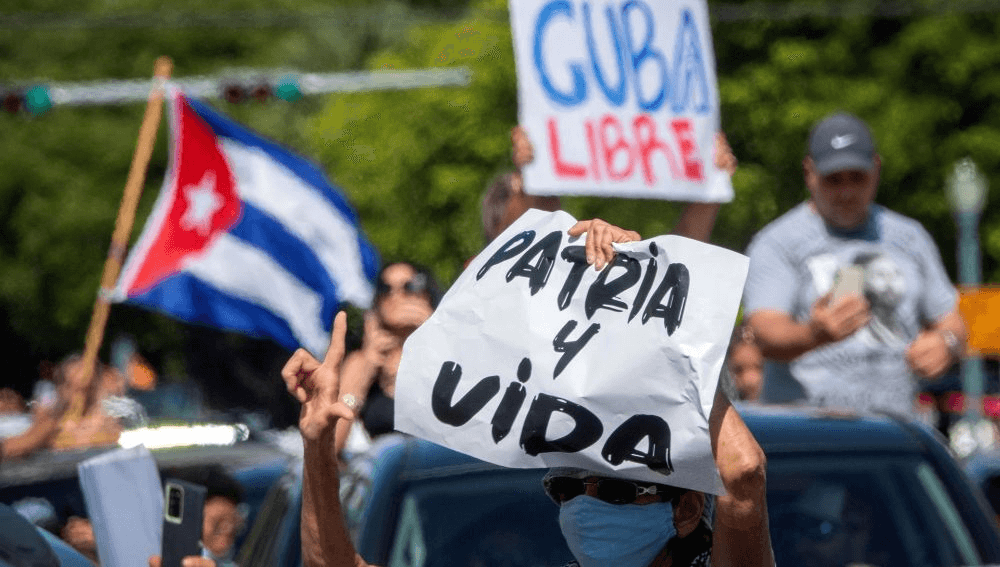

República, Guatemala Las movilizaciones pacíficas iniciadas el 11 de Julio de 2021 pidiendo...

23 de julio, 2021- 17 de marzo, 2018

El Mercurio Nuestro socialismo abolivianado, "a la Chávez", mira las utilidades, y trata...

8 de junio, 2006